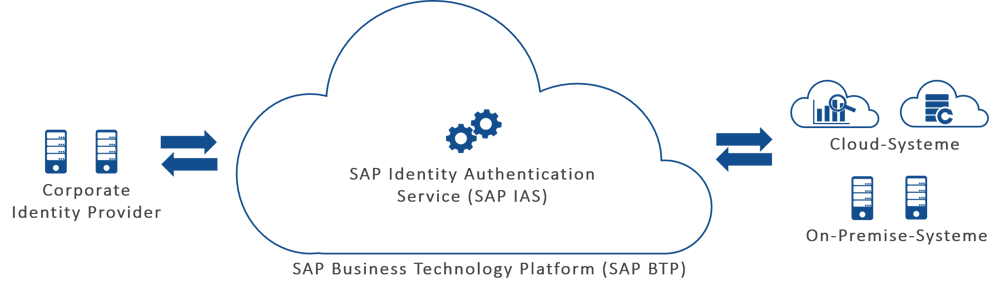

SAP Identity Authentication (IAS) ist als Cloud-Service auf der SAP Business Technology Platform verfügbar. Damit lassen sich sämtliche Anforderungen an die Authentifizierung von Benutzern in Cloud-Systemlandschaften umsetzen. Wesentlicher Vorteil von SAP IAS ist die native Integration von Cloud-Anwendungen als Zielsysteme. Das macht es deutlich einfacher, Cloud-Anwendungen für die Authentifizierung anzubinden. Die Verwendung des SAML-Protokolls bei der Authentifizierung ermöglicht eine flexible Integration von Identity-Providern wie Microsoft ADFS (Active Directory Federation Services) oder Microsoft Azure AD.

Mithilfe von SAP Identity Authentication können unterschiedliche Authentifizierungslösungen implementiert werden. Ideal ist jedoch die Umsetzung eines Single Sign-On (SSO), das Benutzern mit einer einmaligen Anmeldung sicheren Zugriff auf alle konfigurierten Zielsysteme verschafft.

Integration von einem oder mehreren Identity-Providern

Single Sign-On für angebundene Cloud-Systeme

Multi-Faktor-Authentifizierung und Risk Based Access Control für ein höheres Sicherheitsniveau

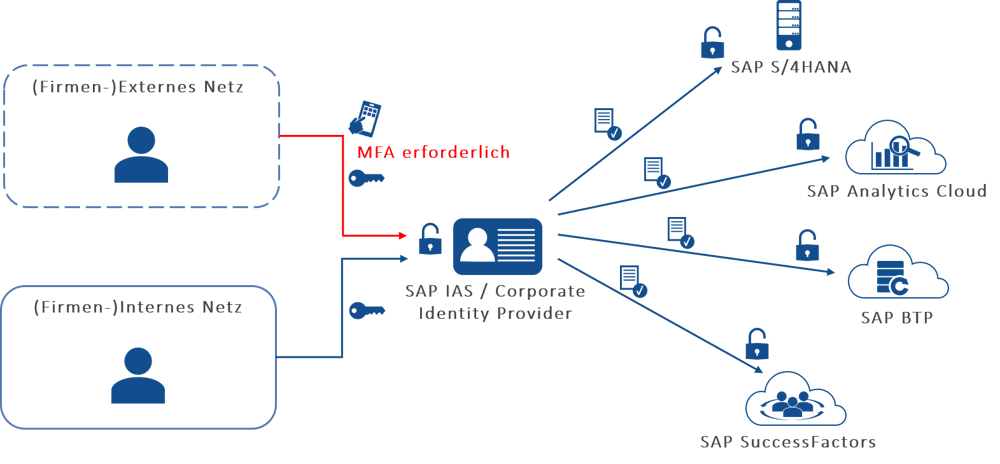

Um einen erhöhten Sicherheitsstandard zu realisieren, eignet sich das Implementieren einer Multifaktor-Authentifizierung (MFA). Dadurch wird der Benutzer bei der Anmeldung aufgefordert, einen weiteren Authentifizierungsfaktor zu verwenden, beispielsweise einen RSA Token oder einen Code, der per SMS versendet wird.

Ein weiteres Feature des IAS ist Risk Based Access Control. Es bietet die Möglichkeit, bestimmte Zugriffe aufgrund von spezifischen Merkmalen in besonderer Weise abzusichern. Dabei kann es sich beispielsweise um den Zugriff aus einem bestimmten Netzwerk (außerhalb des Firmennetzwerks) oder um den Zugriff einer bestimmten Personengruppe (zum Beispiel Administratoren) handeln.

Ein denkbares Szenario könnte demnach sein, innerhalb des Firmennetzwerks Single Sign-On zu aktivieren und für Zugriffe von außerhalb des Firmennetzwerks zusätzlich zum Single Sign-On eine Multifaktor-Authentifizierung zu erzwingen (siehe Grafik).

Single Sign-On für browserbasierte Anwendungen (Cloud und On-Premise)

Verschiedene Authentifizierungsoptionen

Unterschiedliche Integrationsszenarien der Benutzerablage

Cloudbasierter Service für das Identity Lifecycle Management

Verwaltung von Benutzern, Rollen und Gruppen in Cloud- und Hybrid-Landschaften

Basiert auf dem SCIM-Industriestandard

Zentrales Management von Risiko und Compliance für On-Premise und Cloud

Reduzierte Komplexität der Rollenverwaltung durch optimiertes Design und Governance

Richtliniengesteuerte Workflow-Prozesse für das Zugriffsmanagement und die Zertifizierung

Weg von On-Premise-Systemen hin zu Cloud-Anwendungen – die Systemlandschaft der Unternehmen befindet sich im Umbruch. Daraus ergeben sich immense Herausforderungen für die Prozesse und die IT-Sicherheit.

Immer mehr Prozesse verlangen inzwischen eine Multifaktor-Authentifizierung (MFA). Wir zeigen Ihnen, was es damit auf sich hat und wie Sie das Verfahren effektiv für Ihre Unternehmenssicherheit nutzen können bzw. wann es ein Standard für Sie werden muss.

Automatisieren Sie Ihre Identity-Management-Prozesse in der Cloud. Nutzen Sie die neuen SAP Cloud Identity Services (Identity Provisioning und Identity Authentication), um eine Schnittstelle für all Ihre Cloud-Systeme zu etablieren.

Einfach Formular ausfüllen und einsenden. Wir melden uns schnellstmöglich bei Ihnen.

Das Identity Lifecycle Management ist Teil der Enterprise Security und beschreibt alle Prozesse zur Vergabe von Rollen und Berechtigungen − vom Eintritt eines Mitarbeiters in das Unternehmen über wechselnde Zuständigkeiten oder gar Abteilungswechsel bis hin zu seinem Austritt.

Bei SAP Identity Management steht die nachvollziehbare Verwaltung und konsistente Verteilung digitaler Identitäten über ihren Lebenszyklus hinweg – Vergabe, wiederholte Anpassungen, Löschung – im Vordergrund.

Single Sign-On ermöglicht die durchgehende Authentifizierung gegenüber SAP und Nicht-SAP-Anwendungen. Eine zentrale Verwaltung von Zugangsdaten erhöht die Sicherheit, da nur noch eine Benutzererkennung für alle Anwendungen benötigt wird.