Simplified SAP-Security

Intuitive und dynamische UIs

Mitarbeiter- & Manager-Self-Services

Intelligente System-Überwachung

Dynamisches Echtzeit-Reporting

Automatisiertes Generieren von Berechtigungsrollen

Erweiterung der Standard-Konnektivität

Systemübergreifende Automatisierung

Anbindung von Cloud-Systemen

Eigenentwicklungen auf der Basis von Standard-APIs

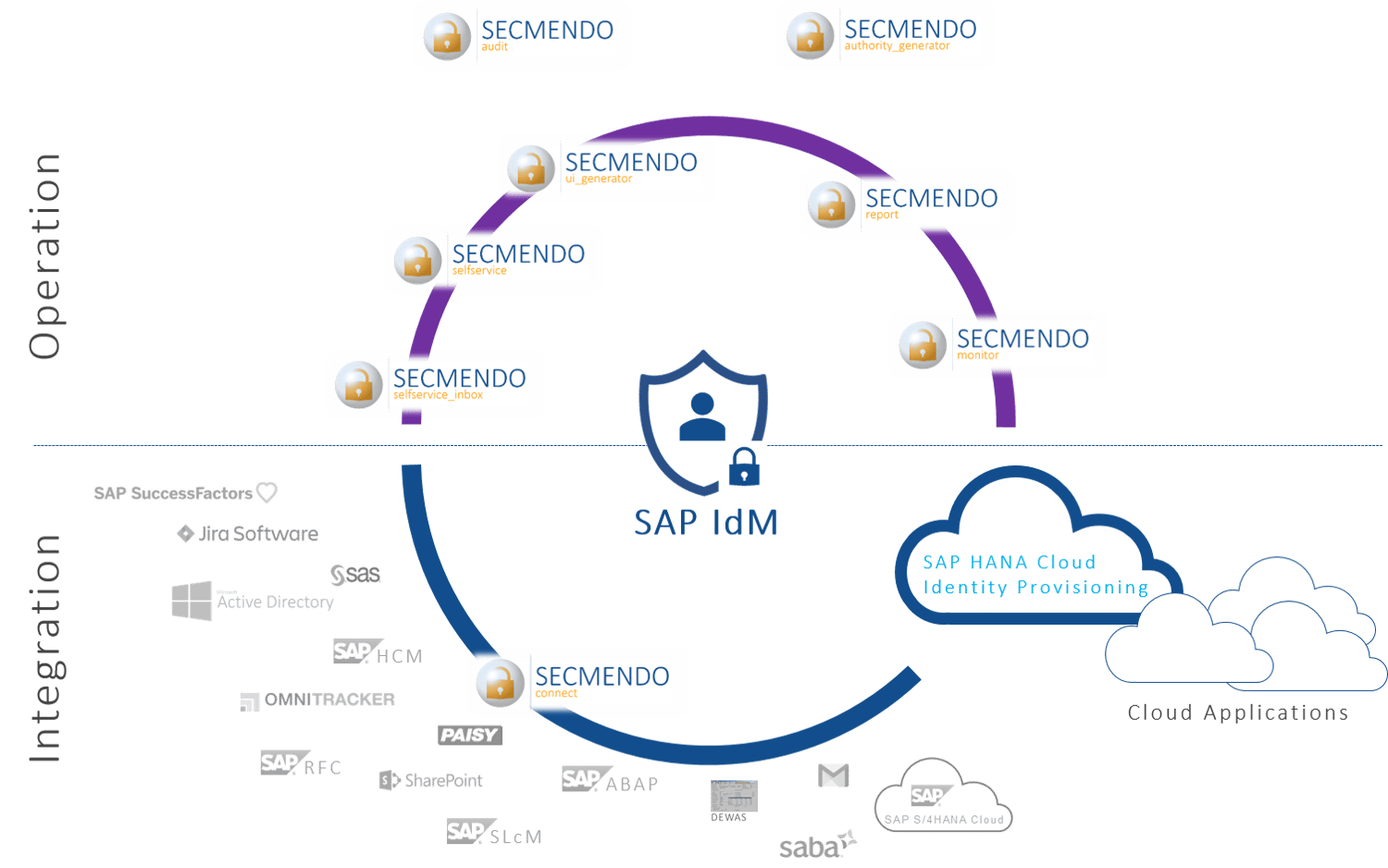

Die Tools der SECMENDO-Produktreihe erweitern die Möglichkeiten bestehender Lösungen für das SAP Identity & Access Management (IAM). Die Ziele sind eine verbesserte Benutzererfahrung, erweiterte Funktionen und effizientere Prozesse.

Für die Pflege und Verwaltung von Zugriffsrechten und Benutzern bietet SAP folgende Lösungen:

Diese Lösungen ermöglichen einzeln oder miteinander kombiniert einen effizienten und Compliance-konformen Betrieb der Zielsysteme. Dies umfasst das Aufdecken und Minimieren von Risiken sowie die prozessbasierte Bereitstellung und Entfernung von Benutzern und Zugriffen.

Die Berechtigungen in SAP-Systemen bilden die Grundlage für das Identity & Access Management. Sie ermöglichen den Benutzern Zugriff auf die für die Ausübung ihrer Tätigkeiten notwendigen Anwendungen. Da fachliche und organisatorische Anforderungen Änderungen unterliegen, müssen SAP-Berechtigungen regelmäßig einer Kontrolle und Nachbearbeitung unterzogen werden. Nur so ist gewährleistet, dass Prozesse sicher und technisch vollständig korrekt abgebildet werden.

Um Risiken in Berechtigungen zu identifizieren, zu minimieren und korrekt über den SAP User Lifecycle zuzuordnen, empfiehlt sich der Einsatz von unterstützenden Lösungen aus dem Identity & Access Management.

Mit historisch gewachsenen Rollen und Berechtigungen aufräumen

Passgenaue Berechtigungsrollen auf Knopfdruck

Erhöhte Mitarbeiterproduktivität und Entlastung der IT-Abteilung

Anwenderfreundliche Oberflächen zum Management von Rollen und Berechtigungen in nur fünf Minuten

Anwenderfreundliche und schnelle Bearbeitung von Work Items aus der UWL

24/7-Überwachung Ihrer SAP IdM-Landschaft und Provisionierungs-Prozesse

Audits und Reports auf Knopfdruck

Systemübergreifende Automatisierung, on-premise und in der Cloud

Echtzeit-Validierung von Benutzereingaben

Das Identity Lifecycle Management ist Teil der Enterprise Security und beschreibt alle Prozesse zur Vergabe von Rollen und Berechtigungen − vom Eintritt eines Mitarbeiters in das Unternehmen über wechselnde Zuständigkeiten oder gar Abteilungswechsel bis hin zu seinem Austritt.

Lösungen für das Identity & Access Management ermöglichen einzeln oder miteinander kombiniert einen effizienten und compliancekonformen Betrieb der Zielsysteme. Dies umfasst das Aufdecken und Minimieren von Risiken sowie die prozessbasierte Bereitstellung und Entfernung von Benutzern und Zugriffen.

Die Berechtigungen in SAP-Systemen gewähren den Benutzern Zugriff auf die für die Ausübung ihrer Tätigkeiten notwendigen Anwendungen. Um die Prozesse sicher und korrekt abgzubilden, müssen SAP-Berechtigungen einer regelmäßigen Kontrolle und Nachbearbeitung unterzogen werden.

Einfach Formular ausfüllen und einsenden. Wir melden uns schnellstmöglich bei Ihnen.